Gambaran Umum PCI Compliance

PCI compliance adalah kepatuhan terhadap serangkaian kebijakan dan prosedur yang dikembangkan untuk melindungi transaksi kartu kredit, debit, dan tunai, serta mencegah penyalahgunaan informasi pribadi pemilik kartu. Semua merek kartu mewajibkan kepatuhan terhadap PCI DSS (Payment Card Industry Data Security Standard).

Payment Card Industry Security Standards Council (PCI SSC) adalah badan yang mengembangkan dan mengelola standar PCI serta kegiatan edukasi dan kesadaran terkait. PCI SSC merupakan forum global terbuka yang didirikan oleh lima perusahaan kartu kredit besar, yaitu American Express, Discover Financial Services, JCB International, MasterCard Worldwide, dan Visa.

Organisasi yang ingin patuh terhadap PCI DSS wajib memenuhi 12 persyaratan, yang mencakup penggunaan firewall, enkripsi, software antivirus, pemantauan jaringan, dan kontrol akses.

Tujuan utama PCI compliance adalah untuk menjamin keamanan seluruh ekosistem transaksi kartu, termasuk hotspot Wi-Fi, aplikasi e-commerce, sistem point of sale, perangkat mobile, komputer, hingga server. Perlindungan data pemilik kartu juga mencakup pergerakan data di jaringan serta pertukaran data antara pengguna dan penyedia layanan, termasuk perlindungan terhadap data dalam bentuk fisik.

12 Persyaratan PCI Compliance

Organisasi yang ingin patuh terhadap PCI DSS harus memenuhi 12 persyaratan berikut:

- Pasang dan pelihara konfigurasi firewall untuk melindungi data pemilik kartu. Firewall harus dikonfigurasi dengan benar, termasuk penggunaan password yang kuat dan kontrol akses, serta program pengujian jika terjadi perubahan konfigurasi.

- Jangan gunakan default password atau parameter keamanan bawaan dari vendor. Semua default password harus segera diganti sebelum perangkat bisa mengakses data pemilik kartu secara online.

- Lindungi data pemilik kartu yang tersimpan. Data hanya boleh disimpan selama benar-benar dibutuhkan, dan wajib dibersihkan secara berkala minimal setiap kuartal.

- Enkripsi data pemilik kartu yang ditransmisikan di jaringan publik. Data sensitif yang dikirimkan lewat jaringan publik seperti internet harus dilindungi dengan enkripsi kriptografi yang kuat.

- Gunakan dan perbarui software antivirus secara berkala. Antivirus harus aktif dan diperbarui rutin untuk semua sistem yang berhubungan dengan data pemilik kartu.

- Kembangkan dan pelihara sistem serta aplikasi yang aman. Patch keamanan wajib diinstall segera. Proses ini juga mencakup identifikasi dan penilaian kerentanan, serta pelatihan coding yang aman untuk developer internal.

- Batasi akses data pemilik kartu berdasarkan kebutuhan bisnis. Prinsip least privilege digunakan untuk memastikan hanya pihak yang perlu saja yang dapat mengakses data, dan hanya selama dibutuhkan.

- Tetapkan ID unik untuk setiap individu yang memiliki akses komputer. Ini untuk memastikan bahwa akses bisa dilacak dan disesuaikan dengan hak akses masing-masing individu.

- Batasi akses fisik ke data pemilik kartu. Seperti halnya akses jaringan, akses ke perangkat atau dokumen fisik juga harus dikontrol dengan ketat, termasuk penggunaan biometrik atau ID badge.

- Lacak dan pantau seluruh akses ke sumber daya jaringan dan data pemilik kartu. Audit trail dari aktivitas sistem penting untuk menganalisis potensi pelanggaran dan pencegahan serangan di masa depan.

- Uji sistem keamanan dan proses secara rutin. Termasuk audit kerentanan berkala dan pengujian penetrasi menggunakan penetration testing tools.

- Miliki kebijakan keamanan informasi yang jelas dan diperbarui. Kebijakan ini harus dikembangkan secara disiplin dan dievaluasi setidaknya sekali dalam setahun melalui risk assessment.

Apa itu Data Pemilik Kartu?

Data pemilik kartu adalah informasi pribadi yang dikaitkan dengan seseorang yang memiliki kartu kredit atau debit. Biasanya tersimpan setelah transaksi dengan merchant dilakukan.

Data ini meliputi nomor akun utama, nama pemilik, tanggal kadaluarsa kartu, serta service code (biasanya 3 atau 4 digit). Jika informasi ini disimpan, diproses, atau dikirimkan bersama dengan nomor akun utama, maka data tersebut wajib dilindungi sesuai aturan PCI.

Merchant juga diwajibkan secara rutin membersihkan sistem dari data pemilik kartu yang tidak lagi diperlukan.

Versi PCI DSS

Sejak dirilis pada 2006, PCI DSS memiliki empat versi utama:

- PCI DSS 1.0. Diluncurkan pada 2004 dengan fokus utama pada 12 persyaratan inti dan penerapan audit serta pelaporan keamanan.

- PCI DSS 2.0. Dirilis pada 2011 dengan pembaruan kecil dalam bahasa dan penekanan pada scoping dan manajemen log.

- PCI DSS 3.0. Dirilis pada 2013, memperkenalkan metode penetration testing, inventarisasi hardware/software dalam CDE, serta kontrol akses dan proteksi teknologi pembayaran.

- PCI DSS 4.0. Rilis terbaru (Maret 2022), menghadirkan pembaruan pada autentikasi multifaktor, password, phishing, e-commerce, serta fleksibilitas dalam implementasi keamanan. Organisasi wajib comply sebelum Maret 2025.

Pedoman Keamanan Penerimaan Pembayaran Mobile

Pada tahun 2013, PCI SSC merilis “Pedoman Keamanan Penerimaan Pembayaran Mobile untuk Merchant sebagai Pengguna Akhir” buat ngasih edukasi ke merchant soal risiko terkait data kartu kredit yang diproses lewat perangkat mobile, kayak smartphone dan tablet. Panduan ini ngejelasin risiko utama dari transaksi pembayaran mobile, termasuk saat data kartu masuk ke perangkat, tersimpan di perangkat, dan saat keluar dari perangkat.

Panduan ini juga ngasih rekomendasi gimana merchant harus mengamankan perangkat mobile yang dipakai buat nerima pembayaran, serta sistem perangkat keras dan lunaknya. PCI SSC nyaranin kalau implementasi hardware dan software mobile belum memenuhi standar ini, opsi terbaiknya adalah pakai enkripsi point-to-point (P2PE) yang udah tervalidasi oleh PCI.

Pada tahun 2017, panduan ini diperbarui untuk nyesuaiin sama perkembangan teknologi mobile dan pembayaran digital. Di versi ini lebih ditekankan kontrol akses, proteksi terhadap malware, dan cara penanganan perangkat kayak pengamanan saat nggak dipakai dan prosedur pembuangan. Tahun 2022, standar ini kembali diperbarui buat mencakup saluran pembayaran baru kayak Zelle dan Venmo.

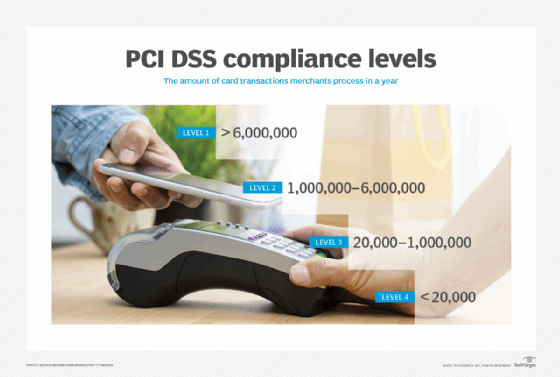

Tingkat Merchant

Industri kartu pembayaran membagi tingkatan merchant buat nentuin risiko dan tingkat keamanan yang dibutuhin oleh bisnis. Tingkatan ini juga nentuin seberapa banyak asesmen dan validasi keamanan yang harus dilakukan biar merchant bisa lulus standar PCI DSS. Ada empat level kategori merchant, berdasarkan jumlah transaksi yang mereka proses per tahun:

- Level 1. Merchant yang proses lebih dari 6 juta transaksi per tahun di semua channel. Biasanya ini perusahaan multinasional atau organisasi dengan volume transaksi gede. Merchant level 1 harus menjalani asesmen PCI oleh Qualified Security Assessor (QSA) yang akan ngeluarin Report on Compliance (ROC). Laporan ini dikirim ke bank penerbit, lalu diteruskan ke perusahaan kartu kredit terkait buat diverifikasi.

- Level 2. Merchant dengan transaksi lebih dari 1 juta sampai 6 juta per tahun. Biasanya organisasi menengah. Mereka wajib ngisi Self-Assessment Questionnaire (SAQ) setiap tahun, dan mungkin juga harus ngelakuin audit triwulan oleh Approved Scanning Vendor (ASV).

- Level 3. Merchant kecil yang proses antara 20 ribu sampai 1 juta transaksi per tahun. Mereka juga harus ngisi SAQ dan kemungkinan harus melalui audit jaringan triwulan.

- Level 4. Merchant terkecil, proses sampai 20 ribu transaksi per tahun. Biasanya restoran, toko lokal, atau startup e-commerce. Sama seperti Level 3, mereka wajib ngisi SAQ dan mungkin juga harus audit jaringan triwulan.

Apakah PCI Compliance Wajib Secara Hukum?

PCI DSS sebenernya bukan kewajiban hukum dari pemerintah. Tapi, ini jadi persyaratan kontrak antara bisnis dengan penyedia layanan merchant atau payment gateway kayak Square. Yang bertanggung jawab atas penegakan compliance itu brand kartu dan merchant, bukan PCI SSC. Biasanya, perusahaan bakal ngikutin best practice tambahan di luar PCI DSS buat tetap aman.

Meskipun persyaratan PCI DSS umumnya sama, implementasinya bisa beda tergantung provider. Kalau nggak comply, bisa kena penalti kayak denda atau bahkan dicabut izinnya buat proses transaksi kartu kredit, debit, atau tunai.

Denda dan Konsekuensi dari Ketidakpatuhan

Kalau gagal patuh sama PCI DSS, dampaknya bisa serius buat bisnis. Bisa kena denda dari puluhan ribu sampai jutaan dolar tergantung tingkat pelanggaran dan kerugian yang ditimbulkan. Denda ini maksimal setengah juta dolar per insiden.

Selain denda, ketidakpatuhan juga bisa bikin kebocoran data yang ngerusak reputasi bisnis dan ngurangin kepercayaan pelanggan. Bahkan bisa aja bisnis nggak bisa proses pembayaran kartu lagi kalau pelanggarannya parah.

Audit PCI dan QSA

QSA itu firma keamanan data yang dilatih dan disertifikasi sama PCI SSC buat lakuin asesmen keamanan di tempat guna verifikasi kepatuhan PCI DSS. PCI assessment ini semacam audit buat validasi compliance. Selama audit, QSA bakal ngecek apakah merchant udah memenuhi 12 persyaratan PCI DSS, baik secara langsung atau pakai kontrol alternatif yang selevel.

Pemindaian kerentanan juga jadi bagian umum dari audit PCI DSS. Ini dilakukan oleh ASV (Approved Scanning Vendor) yang udah disertifikasi oleh PCI SSC buat nge-scan jaringan pembayaran dan ngecek compliance-nya.

Best Practice Terbaru buat PCI DSS Compliance

Beberapa best practice buat PCI DSS sekarang udah berubah seiring dirilisnya PCI DSS 4.0, terutama buat nyesuaiin sama metode pembayaran baru kayak Zelle dan Venmo. Best practice barunya antara lain:

- Pelajari dan review isi PCI DSS 4.0 secara detail, khususnya bagian update dari 12 persyaratan utama.

- Bentuk tim proyek buat menyelesaikan proses compliance PCI DSS 4.0.

- Isi self-assessment questionnaire buat ngukur posisi organisasi terhadap standar baru ini.

- Pertimbangkan pakai tools dari vendor dan jasa pihak ketiga buat bantu verifikasi compliance.